4、sudo faq

sudo faq

sudo命令 以其他身份来执行命令

利用su进行切换至root时需要提供root密码,显然是不造合普通用户使用的。而通过sudo技术可以实现对普通用户的授权,使之可以执行授权过的管理性特定任务。

普通用户使用sudo,需要root用户事先在文本文件中**/etc/sudoers**中进行授权后,才可实现。

sudo命令 用来以其他身份来执行命令,预设的身份为root。在 /etc/sudoers 中设置了可执行sudo指令的用户。若其未经授权的用户企图使用sudo,则会发出警告的邮件给管理员。用户�使用sudo时,必须先输入密码,之后有5分钟的有效期限,超过期限则必须重新输入密码。

语法

sudo(选项)(参数)

选项

1. -b:在后台执行指令;

2. -h:显示帮助;

3. -H:将HOME环境变量设为新身份的HOME环境变量;

4. -k:结束密码的有效期限,也就是下次再执行sudo时便需要输入密码;。

5. -l:列出目前用户可执行与无法执行的指令;

6. -p:改变询问密码的提示符号;

7. -s<shell>:执行指定的shell;

8. -u<用户>:以指定的用户作为新的身份。若不加上此参数,则预设以root作为新的身份; (常用)

9. -v:延长密码有效期限5分钟;

10. -V :显示版本信息。

参数

指令:需要运行的指令和对应的参数。

注意:sudo口令过期时间(默认为5min)

如果多次执行sudo,会发现第一次需要输入用户自已的密码,紧接第二次执行sudo时,就不需要再次输入密码了,这是因为什么呢?实际上 sudo的密码验证后,有一个过期时间,默认5分钟,如果输入密码后,在5分钟内再次执行sudo是不需要再次输入密码的,当然如果超过5分钟,将还会提示输入密码。

[root@test ~]# sudo -V|grep Authentication

Authentication methods: 'pam'

Authentication timestamp timeout: 5.0 minutes #可看到验证时间的超时时长为5分钟

[root@test ~]#

注意:/etc/sudoers文件参数解释

==📍 推荐使用visudo编辑==

配置sudo必须通过编辑 /etc/sudoers 文件,而且只有超级用户才可以修改它,还必须使用visudo编辑。

之所以使用visudo有两个原因,一是它能够防止两个用户同时修改它;二是它也能进行有限的语法检查。所以,即使只有你一个超级用户,你也最好用visudo来检查一下语法。

visudo默认的是在vi里打开配置文件,用vi来修改文件。我们可以在编译时修改这个默认项。

visudo不会擅自保存带有语法错误的配置文件,它会提示你出现的问题,并询问该如何处理,就像:

>>> sudoers file: syntax error, line 22 <<

此时我们有三种选择:键入“e”是重新编辑,键入“x”是不保存退出,键入“Q”是退出并保存。如果真选择Q,那么sudo将不会再运行,直到错误被纠正。

==📍 sudoers配置文件里三个ALL的意思==

第一个ALL是指网络中的主机,我们后面把它改成了主机名,它指明foobar可以在此主机上执行后面的命令。

第二个括号里的ALL是指目标用户,也就是以谁的身份去执行命令。

最后一个ALL当然就是指命令名了。

[root@ecs1 ~]# visudo

……

## Allow root to run any commands anywhere

root ALL=(ALL) ALL

foobar ecs1= /sbin/ifconfig, /bin/ls

其它解释:

/etc/sudoers文件格式,详细帮助可参考man 5 sudoers.

/etc/sudoers 文件的授权格式为:

user host=(runas) comnand

格式说明: user:表示被授权者的用户身份 host:表示被授权者在哪些主机被授权 (runas):表示以哪个用户的身份执行后面的命令,如果为空,默认为root

command:表示被授权运行命令

(1)user和runas可以是以下形式: username:用户名,如: wang #uid:用户的UID,如:#1000 %group_name:组名,如:%wheel %#gid:组的GID,如:%#1000 user_alias或runas_alias: user和runas的别名

(2)host可以是以下形式: ip:IP地址,如:192.168.0.100 hostname:主机名,如: magedu. example.com network(/netmask);网络,如:172.16.0.0/255.255.255.0 host_alias:主机别名

(3)command可以是以下形式:: command name:命令,如:/bin/mount directory:目录,如:/sbin sudoedit:可以编辑/etc/sudoers文件 Cmnd_Alias:命令别名

在sudoers文件中,可以使用别名,和前面学习的命令别名效果上很相似,可以针对复杂的场景下简化授权过程。有四种不同的别名:User_Alias, Runas_Alias,Host_Alias ,Cmnd_Alias。

要使用别名需要先定义别名,格式如下:

Alias_Type NAMEl = iteml, item2,item3 : NAME2 =item4,item5

其中Alias_Type:有四种,User_Alias, Runas_Alias,Host_Alias ,Cmnd_Alias

NAME1,NAME2为别名,要示只用使用大写字线。数字和下划线组合,第一个字符只是大写字母,如:DISK_ADMIN.

在/etc/sudoers中授权后,用户不是直接就具有了相应的权限,**需要用sudo命令,才能获得授权的权限。**sudo命令格式如下:

sudo [-u user] COMMAND

-u后面跟的user表示执行命令的用户身份,如无此选项,默认为root COMNAND表示要执行的命令,注意一定在sudoers文件中授权过的命令才可以�执行

案例:限制用户只能使用某几个命令**(常用)**

好了,我们限制一下foobar的权利,不让他为所欲为。比如我们只想让他像root那样使用ls和ifconfig,把那一行改为:

foobar ecs1= /sbin/ifconfig, /bin/ls

再�来执行命令:

[foobar@ecs1 ~]$ sudo head -5 /etc/shadow

Sorry, user foobar is not allowed to execute '/bin/head -5 /etc/shadow' as root on ecs1.

[foobar@ecs1 ~]$ sudo ls

[foobar@ecs1 ~]$ sudo date

Sorry, user foobar is not allowed to execute '/bin/date' as root on ecs1.

[foobar@ecs1 ~]$

==注意:==

当然,你也可以说“某些命令用户foobar不可以运行”,通过使用!操作符,但这不是一个好主意。因为,用!操作符来从ALL中“剔出”一些命令一般是没什么效果的,一个用户完全可以把那个命令拷贝到别的地方,换一个名字后再来运行。

范例:注意��一下这种sudo配置脚本方式(工作中遇到过的)

Defaults后面如果有冒号,是对后面用户的默认,如果没有,则是对所有用户的默认。echo 'Defaults: test !requiretty

test ALL=(root) NOPASSWD:/usr/sbin/lvdisplay

test ALL=(root) NOPASSWD:/usr/sbin/vgdisplay

test ALL=(root) NOPASSWD:/usr/sbin/pvdisplay

test ALL=(root) NOPASSWD:/usr/sbin/lvscan

test ALL=(root) NOPASSWD:/usr/sbin/vgscan

test ALL=(root) NOPASSWD:/usr/sbin/pvscan

test ALL=(root) NOPASSWD:/usr/sbin/lvs

test ALL=(root) NOPASSWD:/usr/sbin/vgs

test ALL=(root) NOPASSWD:/usr/sbin/pvs

test ALL=(root) NOPASSWD:/usr/sbin/dmidecode

test ALL=(root) NOPASSWD:/usr/sbin/fdisk -l

test ALL=(root) NOPASSWD:/usr/sbin/smartctl

test ALL=(root) NOPASSWD:/sbin/lvdisplay

test ALL=(root) NOPASSWD:/sbin/vgdisplay

test ALL=(root) NOPASSWD:/sbin/pvdisplay

test ALL=(root) NOPASSWD:/sbin/lvscan

test ALL=(root) NOPASSWD:/sbin/vgscan

test ALL=(root) NOPASSWD:/sbin/pvscan

test ALL=(root) NOPASSWD:/sbin/dmidecode

test ALL=(root) NOPASSWD:/sbin/fdisk -l

test ALL=(root) NOPASSWD:/sbin/smartctl

test ALL=(root) NOPASSWD:/bin/cat

test ALL=(root) NOPASSWD:/bin/rm -f ./jtdc_rw_tmp_file

test ALL=(root) NOPASSWD:/usr/bin/tee ./jtdc_rw_tmp_file

test ALL=(root) NOPASSWD:/usr/bin/tail

' >> /etc/sudoers

范例:sudo授权普通用户进行挂载/卸载光盘操作

注意:对于,有的同一个命令,管理员和普通账户使用是是不同的二进制程序文件。(后面/etc/sudoers文件中需要用到)

[root@test ~]# ll `which mount`

-rwsr-xr-x. 1 root root 44264 Aug 9 2019 /usr/bin/mount

[root@test ~]# ll `which umount`

-rwsr-xr-x. 1 root root 31984 Aug 9 2019 /usr/bin/umount

[root@test ~]#

[wang@test ~]$ ll `which mount`

-rwsr-xr-x. 1 root root 44264 Aug 9 2019 /bin/mount

[wang@test ~]$ ll `which umount`

-rwsr-xr-x. 1 root root 31984 Aug 9 2019 /bin/umount

[wang@test ~]$

测试过程:

[wang@test ~]$ ll `which mount`

-rwsr-xr-x. 1 root root 44264 Aug 9 2019 /bin/mount

[wang@test ~]$ ll `which umount`

-rwsr-xr-x. 1 root root 31984 Aug 9 2019 /bin/umount

[wang@test ~]$

[wang@test ~]$ mount /dev/cdrom /mnt/

mount: only root can do that

[wang@test ~]$ sudo mount /dev/cdrom /mnt/

[sudo] password for wang:

wang is not in the sudoers file. This incident will be reported.

[wang@test ~]$ exit

logout

You have mail in /var/spool/mail/root

[root@test ~]# visudo #编辑/etc/sudoers文件

## Allow root to run any commands anywhere

root ALL=(ALL) ALL

wang ALL= /bin/mount #复制上面这行到本行,并修改为如示内容,

#上述字段备注信息如下:

#wang 表示被授权者的用户身份

#all 表示被授权者在哪些主机被授权,这里代表所有主机

#ALL= :表示以哪个用户的身份执行后面的命令,如果为空,默认为root

#/bin/mount 表示被授权运行命令

[root@test ~]# su - wang

Last login: Sat Feb 13 17:24:19 CST 2021 on pts/1

[wang@test ~]$ sudo mount /dev/cdrom /mnt/

[sudo] password for wang: #需要输入被授权用户wang自己的密码

mount: /dev/sr0 is write-protected, mounting read-only #提示挂载成功!

[wang@test ~]$ df

Filesystem 1K-blocks Used Available Use% Mounted on

devtmpfs 919540 0 919540 0% /dev

tmpfs 931552 0 931552 0% /dev/shm

tmpfs 931552 13264 918288 2% /run

tmpfs 931552 0 931552 0% /sys/fs/cgroup

/dev/mapper/centos-root 49250820 2314064 46936756 5% /

/dev/sda1 1038336 152564 885772 15% /boot

tmpfs 186312 0 186312 0% /run/user/0

/dev/sr0 4554702 4554702 0 100% /mnt

[wang@test ~]$ umount /mnt/

umount: /mnt: umount failed: Operation not permitted

[wang@test ~]$ sudo umount /mnt/ #没有授权umount权限,无法执行umount操作

Sorry, user wang is not allowed to execute '/bin/umount /mnt/' as root on test.

[wang@test ~]$ exit

logout

[root@test ~]# visudo #编辑/etc/sudoers文件

## Allow root to run any commands anywhere

root ALL=(ALL) ALL

wang ALL= /bin/mount,/bin/umount #复制上面这行到本行,并修改为如示内容,

#上述字段备注信息如下:

#wang 表示被授权者的用户身份

#all 表示被授权者在哪些主机被授权,这里代表所有主机

#ALL= :表示以哪个用户的身份执行后面的命令,如果为空,默认为root

#/bin/mount,/bin/umount 表示被授权运行命令

[root@test ~]# su - wang

Last login: Sat Feb 13 17:26:11 CST 2021 on pts/1

[wang@test ~]$ sudo umount /mnt/ #卸载成功!

[wang@test ~]$ df

Filesystem 1K-blocks Used Available Use% Mounted on

devtmpfs 919540 0 919540 0% /dev

tmpfs 931552 0 931552 0% /dev/shm

tmpfs 931552 13264 918288 2% /run

tmpfs 931552 0 931552 0% /sys/fs/cgroup

/dev/mapper/centos-root 49250820 2314064 46936756 5% /

/dev/sda1 1038336 152564 885772 15% /boot

tmpfs 186312 0 186312 0% /run/user/0

[wang@test ~]$

案例:让foobar用户在linux主机上以jimmy或rene的身份执行kill命令

我们想让foobar用户在linux主机上以jimmy或rene的身份执行kill命令,这样编写配置文件:

foobar linux=(jimmy,rene) /bin/kill

但这还有个问题,foobar到底以jimmy还是rene的身份执行?这时我们应该想到了 sudo -u 了,它正是用在这种时候。 foobar可以使用 sudo -u jimmy kill PID 或者 sudo -u rene killPID 。

但这样挺麻烦,其实我们可以不必每次加 -u ,把rene或jimmy设为默认的目标用户即可。再在上面加一行:

Defaults:foobar runas_default=rene

Defaults后面如果有冒号,是对后面用户的默认,如果没��有,则是对所有用户的默认。就像配置文件中自带的一行:

Defaults env_reset

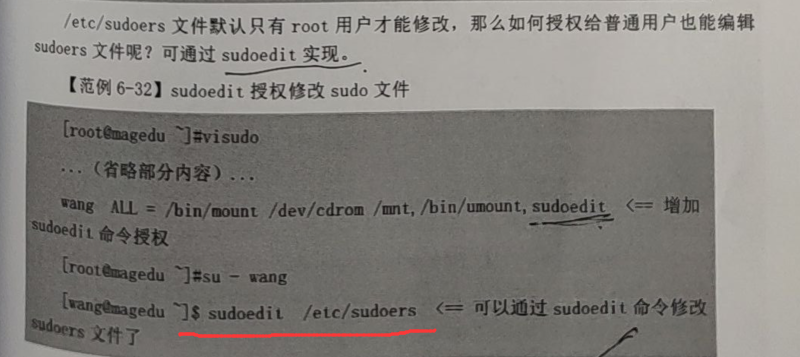

案例:sudoedit授权普通用户修改/etc/sudoers文件

(这个功能很扯啊。。。。成了一个死循环了,那么普通用户可以直接给自己所有管理员的权限了啊。。。)。🤣

案例:sudo查看授权信息

[wang@test ~]$ sudo -l

Matching Defaults entries for wang on test:

!visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR

LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT

LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET

XAUTHORITY", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin

User wang may run the following commands on test:

(root) /bin/mount, /bin/umount, sudoedit, NOPASSWD: /bin/cat /var/log/messages*, !/bin/cat /var/log/messages* *

(root) /sbin/parted, /sbin/fdisk

[wang@test ~]$ sudo -ll #显示的格式不同。

Matching Defaults entries for wang on test:

!visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR

LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT

LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET

XAUTHORITY", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin

User wang may run the following commands on test:

Sudoers entry:

RunAsUsers: root

Commands:

/bin/mount

/bin/umount

sudoedit

Sudoers entry:

RunAsUsers: root

Options: !authenticate

Commands:

/bin/cat /var/log/messages*

!/bin/cat /var/log/messages* *

Sudoers entry:

RunAsUsers: root

Commands:

/sbin/parted

/sbin/fdisk

[wang@test ~]$

案例:sudo中使用别名

当用户和授权比较多,利用别名可以简化授权,并且查看sudoers文件的最后两行。 也可以将授权信息放在/etc/sudoers.d/下文件中。

测试过程:

[root@test ~]# visudo -f /etc/sudoers.d/test_alias #visudo默认打开/etc/sudoers文件,可以通过-f选项后加文件名,来打开指定文件

User_Alias SYSADER=wang,mage,%admins #定义用户别名

Host_Alias SERS=172.16.0.0./24,192.168.10.10 #定义主机别名

Runas_Alias OP=root #定义runas别名

Cmnd_Alias DSKCMD=/sbin/parted,/sbin/fdisk #定义命令别名

SYSADER SERS=(OP) DSKCMD #引用上述别名

[root@test ~]# su - wang

Last login: Sat Feb 13 21:02:57 CST 2021 on pts/0

[wang@test ~]$ fdisk /dev/sda #普通用户无法执行fdisk命令

fdisk: cannot open /dev/sda: Permission denied

[wang@test ~]$ sudo fdisk /dev/sda #利用sudo授权,执行fdisk命令成功

[sudo] password for wang:

Welcome to fdisk (util-linux 2.23.2).

Changes will remain in memory only, until you decide to write them.

Be careful before using the write command.

Command (m for help): p

Disk /dev/sda: 53.7 GB, 53687091200 bytes, 104857600 sectors

Units = sectors of 1 * 512 = 512 bytes

Sector size (logical/physical): 512 bytes / 512 bytes

I/O size (minimum/optimal): 512 bytes / 512 bytes

Disk label type: dos

Disk identifier: 0x000b57f9

Device Boot Start End Blocks Id System

/dev/sda1 * 2048 2099199 1048576 83 Linux

/dev/sda2 2099200 104857599 51379200 8e Linux LVM

Command (m for help): q

[wang@test ~]$

范例:sudo中使用通配符和!

Sudo文件中也支持使用* ? 等通配符,用!表示否定之意。

测试过程:

[wang@test ~]$ ll /var/log/messages*

-rw------- 1 root root 586000 Feb 13 20:04 /var/log/messages

-rw-------. 1 root root 942575 Jan 29 07:41 /var/log/messages-20210129

-rw-------. 1 root root 2145175 Feb 13 17:39 /var/log/messages-20210213

[wang@test ~]$ sudo cat /var/log/messages-20210129 #wang用户无法查看messages开头的其他日志文件

[sudo] password for wang:

Sorry, user wang is not allowed to execute '/bin/cat /var/log/messages-20210129' as root on test.

[wang@test ~]$ exit

logout

[root@test ~]#

#使用通配符*,授权用户可以查看messages开头的其他日志文件

[root@test ~]# visudo

## Allow root to run any commands anywhere

root ALL=(ALL) ALL

wang ALL= /bin/mount,/bin/umount,sudoedit,NOPASSWD:/bin/cat /var/log/messages* #修改此行

HG ALL= /bin/mount,/bin/umount,sudoedit,NOPASSWD:/bin/cat /var/log/messages

[root@test ~]# su - wang

Last login: Sat Feb 13 20:05:36 CST 2021 on pts/3

[wang@test ~]$ ll /var/log/messages*

-rw------- 1 root root 728258 Feb 13 20:11 /var/log/messages

-rw-------. 1 root root 942575 Jan 29 07:41 /var/log/messages-20210129

-rw-------. 1 root root 2145175 Feb 13 17:39 /var/log/messages-20210213

[wang@test ~]$ sudo cat /var/log/messages-20210129 #符合预期效果,可以查看messages开头的其他日志文件

……

Jan 29 07:17:49 node2 prometheus: level=info ts=2021-01-28T23:17:49.354Z caller=main.go:902 msg="Completed loading of configuration file" filename=/usr/local/prometheus/prometheus.yml totalDuration=14.755773ms remote_storage=12.393µs web_handler=1.143µs query_engine=4.529µs scrape=14.112918ms scrape_sd=76.504µs notify=42.459µs notify_sd=22.753µs rules=6.342µs

Jan 29 07:17:49 node2 prometheus: level=info ts=2021-01-28T23:17:49.355Z caller=main.go:694 msg="Server is ready to receive web requests."

Jan 29 07:41:01 node2 rsyslogd: [origin software="rsyslogd" swVersion="8.24.0-38.el7" x-pid="1016" x-info="http://www.rsyslog.com"] rsyslogd was HUPed

[wang@test ~]$

#注意:通过下面命令,竟然可以看到shadow文件内容,这个就扯淡了。。。。重大的安全漏洞。

[wang@test ~]$ ll /etc/shadow

---------- 1 root root 1008 Feb 13 17:01 /etc/shadow

[wang@test ~]$ sudo cat /etc/shdaow

[sudo] password for wang:

Sorry, user wang is not allowed to execute '/bin/cat /etc/shdaow' as root on test.

[wang@test ~]$ sudo cat /var/log/messages-20210129 /etc/shadow

Jan 29 07:17:49 node2 prometheus: level=info ts=2021-01-28T23:17:49.355Z caller=main.go:694 msg="Server is ready to receive web requests."

Jan 29 07:41:01 node2 rsyslogd: [origin software="rsyslogd" swVersion="8.24.0-38.el7" x-pid="1016" x-info="http://www.rsyslog.com"] rsyslogd was HUPed

root:$6$LUD.QsmH$ZEsWtoLkdMcD/kv.uU19cT3C4g0iHqq4htXl2lMCcZpl0uqgXpwuHFyZyvRrje25VxweJ6nlD.L8N5SDoVdZ./:18647:0:99999:7:::

bin:*:17834:0:99999:7:::

daemon:*:17834:0:99999:7:::

adm:*:17834:0:99999:7:::

lp:*:17834:0:99999:7:::

sync:*:17834:0:99999:7:::

shutdown:*:17834:0:99999:7:::

halt:*:17834:0:99999:7:::

mail:*:17834:0:99999:7:::

#利用!实现否定功能,防止上面的漏洞。

[wang@test ~]$ exit

logout

[root@test ~]# visudo

## Allow root to run any commands anywhere

root ALL=(ALL) ALL

wang ALL= /bin/mount,/bin/umount,sudoedit,NOPASSWD:/bin/cat /var/log/messages*,!/bin/cat /var/log/messages* *

HG ALL= /bin/mount,/bin/umount,sudoedit,NOPASSWD:/bin/cat /var/log/messages

[root@test ~]# su - wang

Last login: Sat Feb 13 20:11:30 CST 2021 on pts/0

[wang@test ~]$ sudo cat /var/log/messages-20210129 /etc/shadow #符合预期效果

Sorry, user wang is not allowed to execute '/bin/cat /var/log/messages-20210129 /etc/shadow' as root on test.

[wang@test ~]$

案例:配置sudo日志功能(测试失败)😢

😭

自己这里没测试出效果。。。;(配置的sudo日志文件没写入进去过)

测试时间:2024年3月2日 CentOS Linux release 7.9.2009 (Core) ecs; Sudoers I/O plugin version 1.8.23

sudo为安全考虑得很周到,不仅可以记录日志,还能在有必要时向系统管理员报告。但是,sudo的日志功能不是自动的,必须由管��理员开启。这样来做:

touch /var/log/sudo

vim /etc/syslog.conf

在syslog.conf最后面加一行(必须用tab分割开)并保存:

local2.debug /var/log/sudo

重启日志守候进程

ps aux grep syslogd

把得到的syslogd进程的PID(输出的第二列是PID)填入下面:

kill –HUP PID

这样,sudo就可以写日志了:

1. [foobar@localhost ~]$ sudo ls /rootanaconda-ks.cfg

2. Desktop install.log

3. install.log.syslog

4. $cat /var/log/sudoJul 28 22:52:54 localhost sudo: foobar :

5. TTY=pts/1 ; pwd=/home/foobar ; USER=root ; command=/bin/ls /root

不过,有一个小小的“缺陷”,sudo记录日志并不是很忠实:

1. [foobar@localhost ~]$ sudo cat /etc/shadow > /dev/null

2. cat /var/log/sudo...Jul 28 23:10:24 localhost sudo: foobar : TTY=pts/1 ;

3. PWD=/home/foobar ; USER=root ; COMMAND=/bin/cat /etc/shadow

重定向没有被记录在案!为什么?因为在命令运行之前,shell把重定向的工作做完了,sudo根本就没看到重定向。这也有个好处,下面的手段不会得逞:

[foobar@localhost ~]$ sudo ls /root > /etc/shadowbash: /etc/shadow: 权限不够

案例:sudo安全

sudo 有自己的方式来保护安全。以root的身份执行 sudo -V ,查看一下sudo的设置。因为考虑到安全问题,一部分环境变量并没有传递给sudo后面的命令,或者被检查后再传递的,比如:PATH,HOME,SHELL等。当然,你也可以通过sudoers来配置这些环境变量。

案例:sudo su -

这个命令相当于使用root超级用户重新登录一次shell,只不过密码是使用的当前用户的密码。而且重要是,该命令会 重新加载**/etc/profile文件以及/etc/bashrc文件等系统配置文件,并且还会重新加载root用户的$SHELL**环境变量所对应的配置文件 ,比如:root超级用户的$SHELL是/bin/bash,则会加载/root/.bashrc等配置。如果是/bin/zsh,则会加载/root/.zshrc等配置,执行后是完全的root环境。

sudo su -

案例:sudo -i

这个命令基本与 sudo su - 相同,执行后也是root超级用户的环境,只不过是多了一些当前用户的信息。

sudo su -

案例:sudo -s

这个命令相当于 以当前用户的**$SHELL开启了一个root超级用户的no-login的shell**,不会加载**/etc/profile等系统配置 。所以/etc/profile文件中定义的TEST_ETC环境变量就看不到了,但是会加载root**用户对应的配置文件,比如root用户的$SHELL是/bin/zsh,那么会加载/root/.zshrc配置文件,执行完后,不会切换当前用户的目录。

sudo -s